Revisão Elementary Linux lançou a segunda versão beta do lançamento iminente Freya do seu OS.

Elementary segue um cronograma de lançamento um pouco incomum de grandes atualizações a cada 18 ou mais meses, com dois betas nas marcas de seis e 12 meses.

Essa não é a única maneira Elementary difere em relação a outras distros. Quase tudo sobre a superfície deste derivado Ubuntu é homegrown - o desktop, muitos dos aplicativos padrão e até mesmo os ícones e temáticos são muito distintamente OS Elementary. Sob o capô, é claro, ainda é muito Ubuntu / Debian.

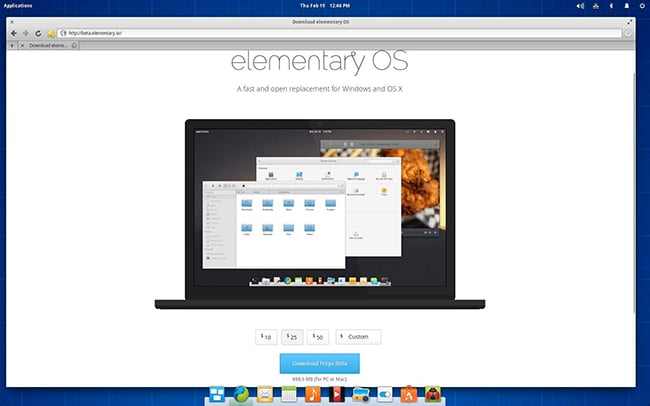

A chegada da segunda versão beta no início deste projeto serra mês forjar o seu próprio caminho de outra maneira, também. A equipe revelou um novo site e mudou a forma como o mecanismo de pagamentos funciona.

Já se foi a "Download grátis" link para um conjunto de botões que permitem que você escolher o seu preço: $ 10, $ 25, $ 50 ou "custom". Você ainda será capaz de baixar Freya de graça, você vai ter que saltar através de um par de aros extras.

O novo site, que está atualmente em testes no beta.elementary.io domínio, estará fora de beta quando Freya é lançado ainda este ano e, salvo qualquer alteração de última hora, contará com o paywall falso.

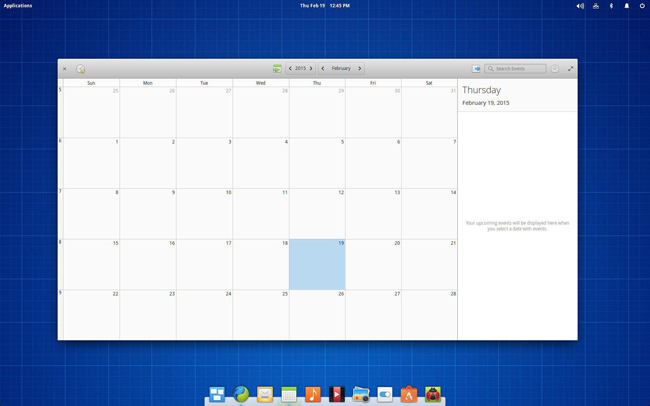

Calendário na área de trabalho Freya

É um pouco decepcionante para dizer o mínimo, mas o pior é que Elementary seguiu-o com um muito post agressivo passivo que parece estar tentando usuários vergonha em pagar para a distro.

Desconcertante, o post cita Gimp e Inkscape como inspirações quando eles não vieram remotamente perto do que Elementary OS optou por.

Certamente não há nada de errado com o carregamento para o software livre. É livre como em liberdade, não a cerveja (mesmo que a maioria dos usuários de software livre parecem acreditar que é livre como em cerveja também). No entanto, existem maneiras de pedir dinheiro que não envolvem enganosas UIs e blogs que tentam envergonhar seus usuários a pagar.

Depois de alguns números de download duvidosas apontando que apenas 0,125 por cento de seus usuários não paga por Elementary (os desenvolvedores elementares OS parecem pensar que todo mundo que faz o download é um usuário, o que é falso na melhor das hipóteses), o posto continua a dizer: "Nós sentir que todo um sistema operacional que levou anos de desenvolvimento e refinamento vale a pena financiar. "

Isso parece razoável. Então eu coloquei cheques pelo correio para o projeto GNU, a Fundação Linux e do Projeto Debian.

A julgar pelos comentários sobre esse post e recepção geral na comunidade maior Linux Eu não sou o único que esfregou o caminho errado pela abordagem OS Elementary-implorando demanda tomou. E não se esqueça, você está sendo solicitado a pagar por software de qualidade beta neste momento. Mesmo que a Microsoft não fazer isso.

Em seu estado atual que você deseja obter mais de seu dinheiro de acendê-lo no fogo do que pagar para a segunda versão beta do Freya.

Isso não quer dizer que não acabará por ser pena pagar, mas como um beta, Elementary permanece buggy e instável com demasiadas aplicações inacabadas e características semi-cozido para justificar o dinheiro. Talvez, se o projeto de escola pediu doações para o desenvolvimento da velocidade que seria mais fácil para sugerir que você abrir sua carteira.

O que você ganha dinheiro para você?

Os elementos de menor nível de Freya beta 2 build no Ubuntu 14.04, embora os desenvolvedores elementares escolher quando se trata de versões da ferramenta base da distro. Por exemplo, Elementary substitui GTK 3.10 com uma versão mais up-to-date. Em beta 1 que era GTK 3,12, agora com beta 2 é 3,14. Isso significa que o tema do Elementary pode aproveitar o mesmo combinado bar janela bar / título que você gostaria de encontrar no GNOME 3.14.

Uma das melhorias maiores no segundo beta é contas online de Elementares, que funcionam muito melhor agora - pelo menos em teoria. Eu era capaz de se conectar a minha conta Fastmail (que nunca trabalhou em uma versão beta), mas então eu tenho uma mensagem de erro afirmando: "Atualmente não há aplicativos que instalam a sua conta Fastmail."

Pagar para jogar, e trabalho: paywall novo site da Elementary

Se eu abrir Geary, o cliente de e-mail padrão, na verdade, parece totalmente inconsciente do fato de que eu já tinha guardado o meu nome de usuário e senha no painel de contas online. Ditto o aplicativo de calendário. Ambos os aplicativos foram felizes para se conectar a Fastmail, mas eu tinha que inserir as informações mais duas vezes, fazendo com que as configurações de conta on-line, bem, sem sentido.

Fastmail é um pouco obscura, talvez, por isso tentei entrar com minha conta do Google, mas este foi ainda pior - não fazer nada mais do que gerar um erro 400 no site do Google. Claramente contas online de Elementares ainda são muito mais um trabalho em andamento. Esperemos que isso será corrigido pelo tempo que o lançamento oficial vem por aí, porque ter um local centralizado para gerenciar contas online faz com que a criação de um novo sistema muito mais fácil.

O segundo beta vê atualizações para muitos dos aplicativos caseiros muito agradáveis de elementares, como o aplicativo de calendário acima mencionado e o app Vídeos. O resto das ofertas da Elementares vi algumas reformas menores nesta atualização, bem como, incluindo fotos, configurações do sistema e Slingshot. Infelizmente eu ainda encontrei muitos desses aplicativos - em especial a aplicação Calendário - a ser muito instável.

Este é, naturalmente, um beta e você não deve esperar que seja sólida rocha. Ainda assim, mesmo com no mundo de betas de pré-lançamento, Freya continua sendo o menos estável que eu testei em um longo tempo para ter isso em mente que você deve decidir para testá-lo. Quando Elementary diz que é um beta, é definitivamente ainda tem bugs.

O que nos traz de volta para o dinheiro. Enquanto eu concordo completamente com a motivação por trás do desejo do Elementary para obter os usuários a pagar - desde que você pode pagar, você deve dar o que puder para os projetos que você usa - o caminho para o projeto tem ido sobre ele é completamente desajeitado. Ele provavelmente vai adiar recém-chegados que bail out antes de descobrir como contornar o paywall pseudo.

Seja qual for o caso, você pode, naturalmente, ainda baixar OS Elementary de graça, mesmo que os desenvolvedores querem que você se sinta como um pão-duro para fazê-lo.

A pergunta final é: você realmente quer fazer parte dessa comunidade? Não há dúvida de que Elementary OS coloca uma pele muito agradável no topo Ubuntu. E isso está começando a ser mais do que apenas a pele graças aos aplicativos totalmente integrados ao projeto foi trabalhar.

Mas não é apenas lá ainda. No mínimo, eu sugiro à espera da versão final do Freya como este beta ainda tem muitos bugs para algo mais do que o teste. Mas, no final, se você está procurando uma grande, área de trabalho amigável com abundância de polonês, Elementary OS oferece. Só não diga que você não pode permitir isso. ®