Avaliando o custo de um ataque DDoS

Comente Amazônia Workspaces, Virtual Desktop Infrastructure serviço do etailer-cloud-prestador de serviços com base em um "Windows 7 experiência de desktop", foi desarrolhou .

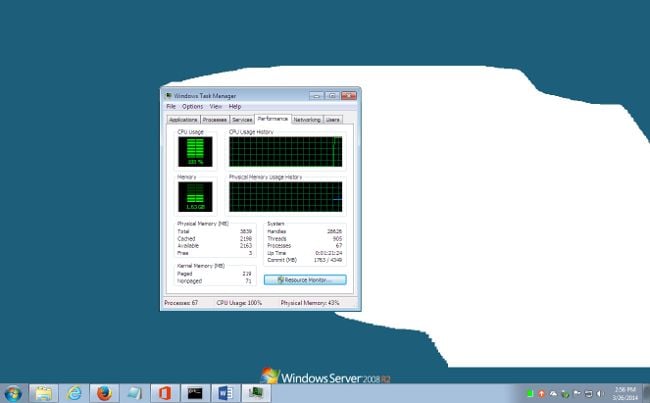

Na verdade, é o Windows Server 2008 R2 com a experiência de desktop ativado - possivelmente para o licenciamento, tanto quanto por razões técnicas. Microsoft é estranho sobre o licenciamento do Windows 7 em si, neste cenário, não é mesmo disponível no Azure.

Estou feliz em dizer que eu estou escrevendo este artigo sobre um Espaço de Trabalho da Amazônia (acessado a partir de um Google Nexus 7), mas menos feliz de informar que é vagaroso como o inferno e que já perdeu um pedaço de trabalho. Ainda assim, é cedo para tanto serviço e usuário.

O serviço oferece uma escolha de quatro "pacotes" de espaço de trabalho que você pode misturar e combinar. A oferta de base custa R $ 35,00 por mês e tem capacidade de armazenamento de 50GB, 3,75 GB de RAM e nenhum software adicional além do que alguns brindes como Adobe Reader e Mozilla Firefox.

Em seguida é a mesma especificação, mas com o Microsoft Office Professional 2010 e antivírus instalado e licenciado de tendência, a US $ 50,00 por mês. As versões de "Performance" em US $ 60,00 e $ 75,00 seguem o mesmo padrão, mas com duas CPUs virtuais, 7,5 GB de RAM e 100GB de armazenamento.

Bem-vindo à Amazônia: um espaço de trabalho novo, pronto para uso

A instalação é fácil ou complexa, dependendo se você precisa para se integrar com um Active Directory no local (AD). Se você pode viver com um diretório Amazônia, como eu fiz para uma olhada rápida, você pode configurar em poucos minutos. Como administrador, você assina para o serviço, adicionar usuários ao diretório (note que você não especificar uma senha), selecione um pacote, e que é sobre ele. Ah, sim, e abrir a porta 4172 para UDP e TCP.

O usuário então recebe um e-mail com um código de registro e um link para download do cliente, PC, Mac, iOS e Android (incluindo Kindle Fire) são suportados. Instale o cliente, digite o código, crie uma senha, e está feito. Tudo vai bem, o espaço de trabalho, em seguida, abre-se.

Se você quiser integração AD, você precisa configurar uma Amazon Virtual Private Cloud com um gateway de internet, duas sub-redes e, ou VPN ou Direct Connect da Amazon habilitado. Então você tem uma série de passos para chegar Workspaces falar com o seu AD on-premise.

Amazon chama isso de um serviço totalmente gerenciado, mas que não inclui o gerenciamento de patches. "Por padrão, o Windows Update é ligado, mas você tem a capacidade de personalizar essas configurações, ou usar uma abordagem de gerenciamento de patches alternativa, se você desejar", diz o FAQ , sem muita convicção.

Eu quero gostar de espaços de trabalho, porque desktops hospedados em nuvem faz muito sentido, especialmente se você estiver usando os serviços de nuvem hospedados pelo mesmo fornecedor para que você obtenha conexões rápidas entre desktops virtuais e esses serviços.

No lado positivo, até mesmo o pacote básico é bem especificado para o trabalho do dia-a-dia, e tudo o que a magia Amazon tem feito para Server 2008 R2 é transparente o suficiente para que ele se parece com um desktop padrão do Windows 7. Navegar na web é sensível e YouTube é mais ou menos assistível, embora, por algum motivo o Google pensa que você é em Taiwan, ea qualidade é limitado pela sua conexão com o espaço de trabalho para um pouco irregular.

Workspaces em um Nexus 7, mostrando o menu.E radial menu desdobrável

Minha experiência inicial não foi tão bom, porém, usando o cliente do Windows, porque o teclado quase não trabalhou. Ele melhorou um pouco desde então, mas ainda é pouco utilizável. Um fator é que estou no Reino Unido, e as regiões só com suporte para hospedagem de um espaço de trabalho atualmente são Leste ou Costa Oeste dos EUA. Dito isto, eu uso regularmente VMs através de uma conexão Atlântico e posso escrever muito bem, então eu suspeito deficiências cliente da Amazon.

Um aborrecimento é que você não pode usar o cliente de desktop remoto da Microsoft padrão, mas somente aplicativos da Amazon.

Eu tentei um PC diferente, o que misteriosamente funciona um pouco melhor. Eu instalado o Office 2013 usando uma conta do Office 365, e estava digitando longe quando o teclado entrou em uma espécie de loop e enviou caracteres repetidos. Que matou Palavra, e eu tive que usar o prático recurso de Ctrl-Alt-Del no cliente para terminar tarefas, perder o que eu tinha escrito.

Depois foi a vez do iPad e Android. Em comprimidos, espaços de trabalho suporta vários gestos para os cliques direito e esquerdo, levantando e destituir o teclado virtual, e assim por diante. Há também um controle radial curioso que você convocar passando da esquerda, o Windows 8 estilo.

Apesar destas características, o Windows 7 não é fácil de operar em um tablet, a menos que você tem um teclado. Felizmente eu tenho um teclado Bluetooth, que funciona, mas com esquisitices. No iPad eu tinha que ativar o teclado virtual, a fim de usar o teclado Bluetooth, embora o teclado virtual neste cenário apresenta apenas suas teclas de função. Eu não tenho certeza se este é um bug, mas é sub-óptima, desde o topo da tela do desktop desaparece.

Android tem o que parece ser o cliente mais fiável, com o mesmo intervalo de gestos como aqueles para IOS.

Problemas de teclado caiu Palavra com resultados infelizes

Um recurso adicional chamado WorkSpace Sincronizar cópias de documentos a partir de seu espaço de trabalho para um local inacessível no Amazon S3 (Simple Storage Service). Você pode então sincronizar documentos entre o seu espaço de trabalho e seu ambiente de trabalho padrão, presumindo que você tem ambos. A sincronização é difícil embora. Eu criei um novo documento de texto no PC, em seguida, renomeá-lo, mas acabou com dois documentos, um com o nome antigo e um com o novo. Isso não inspira confiança.

A impressão é difícil, a menos que você tem a integração da rede local. Ao contrário do cliente de desktop remoto da Microsoft, ele não redirecionar para uma impressora local. Também não se pode usar um dispositivo USB local.

Workspaces é um serviço promissor, mas eu encontrei bastante Trivial problemas em um primeiro olhar para sugerir que os clientes, em particular, poderia fazer com algum requinte. Problemas de teclado e impressão são limitações significativas. Se você estiver fora dos EUA, você também deve esperar por outras regiões para se tornar disponível.

Mesmo em seu estado atual, isto poderia ser um serviço útil em algumas situações, mas não mergulhar: vai ficar melhor. ®